配置和设置

计算机安全是一个重要问题,每个人都应该关注它或向可以帮助他们解决安全问题的人倾诉。

在小费 优化 Windows Vista 防火墙

我们已经展示了在哪里设置和配置 Vista 防火墙。 在本次研讨会中,我们将更深入地探讨该主题 Windows Vista防火墙 EIN。

设置和配置 Windows Vista 防火墙适用于 Windows Vista Ultimate,但新的 Windows 防火墙适用于所有 Windows Vista 版本。

篇目

的创新 Windows Vista防火墙

首先针对那些还不熟悉 Windows Vista 防火墙新功能的用户。

- 可以监控、允许或阻止传入和传出流量。

- 通过 Microsoft 管理控制台(MMC 接口)进行配置。

- Internet 协议安全 (IPsec) 和防火墙过滤的集成。

微软管理控制台(MMC界面)的解释

同 MMC卡 你的意思是简而言之 施工, 结构 UND 表示 窗口中的信息。 MMC卡 指出一个窗口基本上分为三列。

左栏显示了整个结构,右栏称为详细信息窗口,其中显示了详细的功能。

主要信息显示在中间区域。

互联网协议安全 (IPsec) 声明

IPsec的 是一个 安全协议 并旨在补充 Internet 协议中的弱点(IP) 补救。 从而增加了 IPsec的 网络安全性非常重要,旨在防止重放攻击。

重放攻击是从网络截取信息以重建和利用一个动作。

通过 Microsoft 管理控制台(MMC 界面)设置和配置扩展的 Vista 防火墙

Microsoft Management Console 并不是什么新鲜事物,它已经存在于 Windows XP Professional 下,但您无法在其下集成防火墙。

首先你必须 管理单元 在 MMC 控制台中添加。

Windows Vista 下的 MMC 控制台

同 Windows 键 + r 并在“运行”窗口中 MMC 输入或点击 远景标志 (开始)并在搜索字段中 MMC 输入并每次使用 Enter 确认。

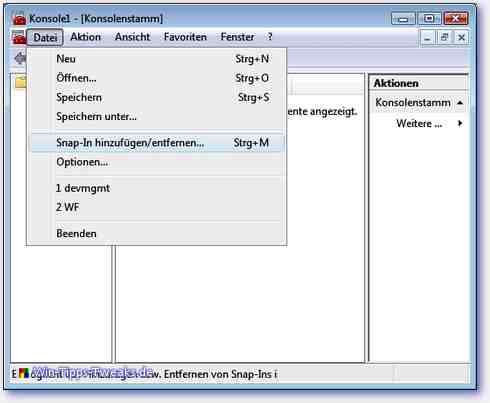

在 MMC 上:

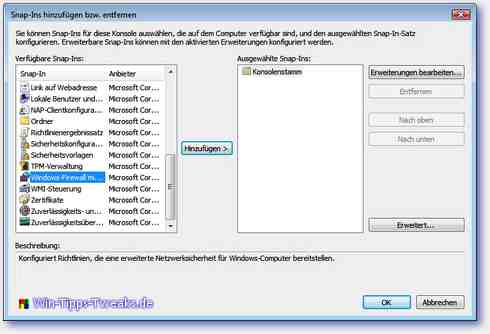

文件 > 添加/删除管理单元 > 然后在下面左边的窗口 可用的管理单元

“具有高级安全性的 Windows 防火墙” 选择并开启 添加 单击以下带有“完全的“ 确认。

添加/删除管理单元...

将管理单元添加到选定的管理单元

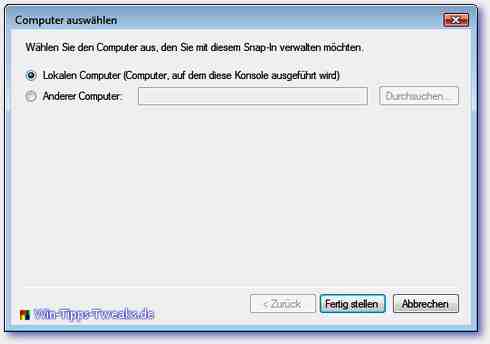

选择电脑

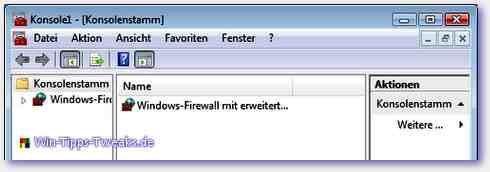

现在,具有高级安全性的 Windows 防火墙集成在 MMC 界面中。

在 MMC 下具有高级安全性的 Windows 防火墙

启动具有高级安全性的防火墙的最快方法之一是 Windows键 > 输入 fi > 输入 并启动具有高级安全性的 Windows 防火墙。 注意:此提示仅在您未安装搜索前面的任何其他程序时才有效。

通常通过具有高级安全性的 Windows 防火墙

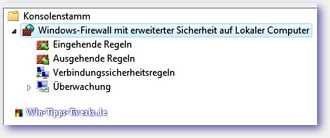

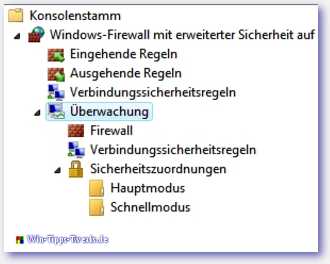

在左侧窗口区域中,您可以单击“本地计算机上具有高级安全性的 Windows 防火墙'显示结构。

- 入境规则

- 传出规则

- 连接安全规则

- 监控

Windows Vista 防火墙中的左窗格

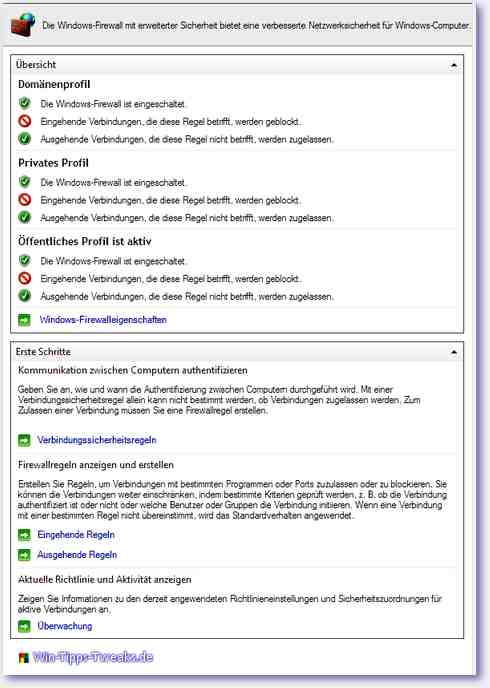

在主要区域中,您会发现以下几点:

- 配置文件概述(标准配置文件是域配置文件、私有配置文件和公共配置文件)。

- Windows 防火墙属性。

您可以在此处打开或关闭配置文件并进行配置。 您还可以在此处找到 IPsec 设置。 - 第一步说明:

- 连接安全规则

- 入境规则

- 传出规则

- 监控

具有个人资料的主要区域

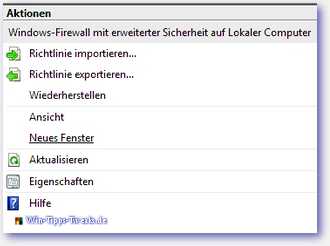

在右窗格(详细信息窗格)中:

- 进口政策

- 出口政策

- 恢复

- Ansicht

- 新视窗

- 更新

- 属性对应于主区域中的 Windows 防火墙属性

- 帮助

右窗格(详细信息窗格)

主区域和右窗格中的内容是可变的,具体取决于您刚刚在左窗格中选择的内容。

带有描述的 Windows Vista 防火墙配置文件

Windows Vista 帮助的摘录:

域

当计算机连接到其域帐户所在的网络时,将使用此配置文件。

普里瓦

当计算机连接到其域帐户所在的网络时,例如,使用此配置文件。 B. 在家庭网络中。 私人配置文件设置应比域配置文件更严格。

奥芬特利希

当计算机通过公共网络连接到域时适用,例如B. 机场和咖啡店的电脑。 公共配置文件设置应该是最严格的,因为计算机连接到公共网络,在公共网络中无法像在 IT 环境中那样严格控制安全性。

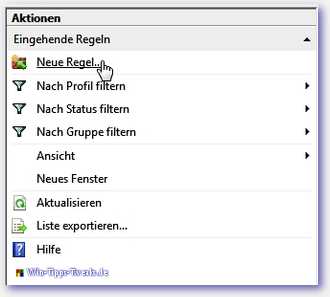

“的例外情况传入网络流量“ 配置

要创建规则,请选择“在左窗格中”入境规则“ 结束。 现在您可以单击右窗格(详细信息窗口)。 新规则... 点击。

为传入网络流量创建新规则

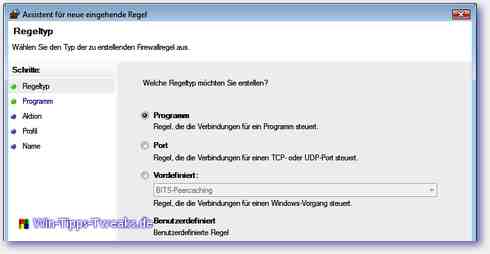

以下 规则类型 可用:

- 程序 (控制程序连接的规则。)

- 港口 (控制 TCP 或 UDP 端口连接的规则。

- 预定义的 (控制 Windows 操作连接的规则。)

- 贝努采夫 (自定义规则)

我们选择单选按钮 程序 关闭并继续。 在左窗格中可以清楚地看到以下步骤。

新建入站规则向导

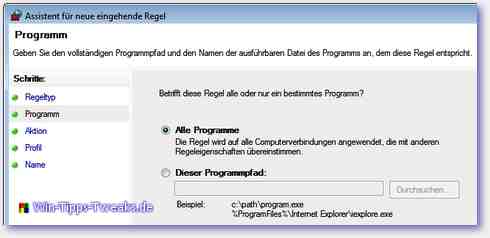

在下面的对话框中,您可以配置特定程序或所有程序的规则。

这里我们选择“所有节目' 离开并上升 更多.

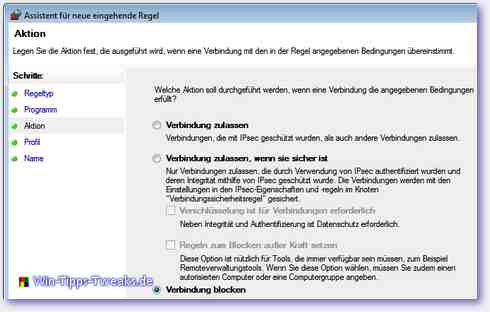

在步骤 行动 站着到达

- 允许连接(允许受 IPsec 保护的连接以及其他连接)

- 如果安全,则允许连接。 (仅限受 IPsec 保护的连接)

- 阻止连接

选择。 “阻止连接“就拿这个举例吧,实现了电脑不能再从外面访问了。

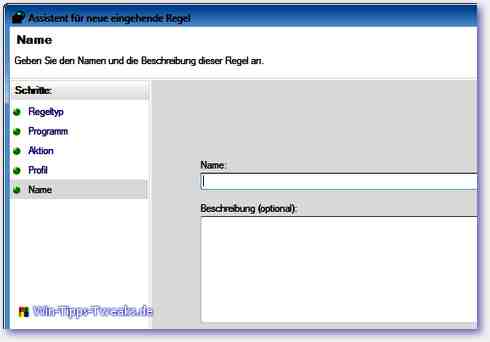

在最后的步骤中,您决定应为哪些配置文件应用规则并指定名称。

可以在详细信息窗口的“属性”下停用、删除或重新配置规则。

为“传出网络流量”配置例外。

制定规则 传出网络流量 该过程与为 传入的网络流量, 考虑到从 Vista 向外配置规则。 上面描述了确切的过程。

创建连接安全规则

关于连接安全规则。

顾名思义,程序和服务不受监管,但 通讯 两个终端设备之间的(连接)。

任务是一台计算机和/或一个用户 认证. 那将与 安全协议 IPsec 实现了,但现在要创建一个连接安全规则。

首先,在左窗格中选择 连接安全规则 然后在详细信息窗口中单击 新规则...

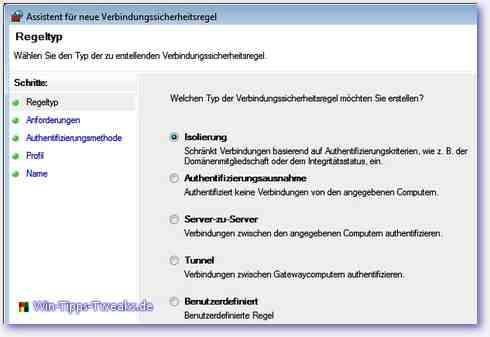

这里有多种规则类型可供选择

- 绝缘 (根据身份验证标准限制连接,例如域成员身份或健康状态。

- 身份验证异常 (不验证来自指定计算机的连接。

- 服务器到服务器 (验证指定计算机之间的连接。)

- 隧道 (验证网关计算机之间的连接。)

- 贝努采夫 (自定义规则)

对于此操作,我们选择 绝缘 关闭。

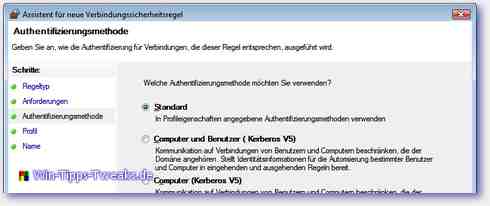

新建连接安全规则向导

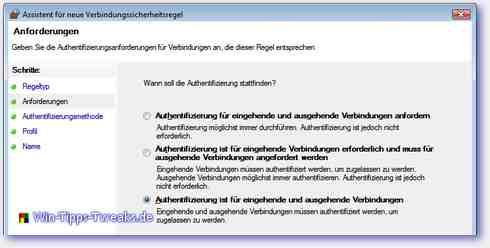

在步骤 需求 您可以选择如何应用身份验证。

- 请求对传入和传出连接进行身份验证。 (如果可能,请始终执行身份验证。但是,不需要身份验证。)

- 传入连接需要身份验证,传出连接也必须请求身份验证。 (传入连接必须经过身份验证。如果可能,请始终对传出连接进行身份验证。但是,不需要身份验证。

- 入站和出站连接需要身份验证 (传入和传出连接必须经过身份验证才能允许。)

我们投票“传入和传出连接需要身份验证” 因此我们阻止所有未进行身份验证的入站和出站通信.

还必须确定身份验证方法,我们有以下方法可供选择:

- 普通 (使用配置文件属性中指定的身份验证方法。)

- 计算机和用户 [Kerberos V5] (限制与加入域的用户和计算机的连接的通信。提供身份信息以在入站和出站规则中授权特定用户和计算机。)

- 计算机 [Kerberos V5] (限制与加入域的用户和计算机的连接的通信。提供身份信息以在入站和出站规则中授权特定用户和计算机。)

- 计算机证书 (将通信限制为来自拥有来自该证书颁发机构的证书的计算机的连接。

- Erweitert (输入第一次和第二次身份验证的自定义。)

在这里我们选择它们 标准方法 从配置文件。

那么我们现在为连接规则创建了什么?

绝缘 意味着例如只有计算机具有相同的 域或工作组 可以与我的电脑通信,这适用于 传入和传出连接. 此外,另一台计算机必须能够对自己进行身份验证,而 IPsec 与身份验证有关。

由于 IPsec 非常复杂,我将不再深入探讨。

在最后的步骤中,您确定应为哪些配置文件应用规则并指定一个名称。

最后但同样重要的是,可以监控传入和传出网络流量的所有活动,每个活动分为:

- 防火墙

- 连接安全规则

- 安全关联区

点下 监控 还是会 防火墙状态, 常规设置 UND 记录设置 显示所有配置文件。

使用单个项目防火墙、连接安全规则进行监控...

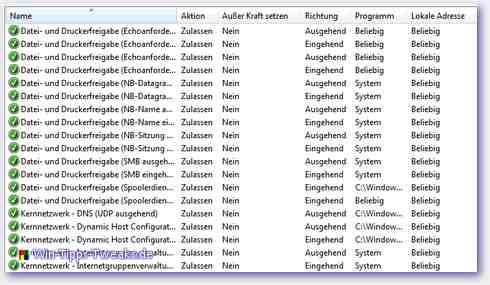

防火墙 - 监控

可以在这一点下监控防火墙所有活动的精确概览。 允许或阻止了哪些操作?

是入站流量还是出站流量?

详细的网络操作

连接安全规则 - 监控

- 此处显示所有活动的连接安全规则以及配置的设置。

安全关联区域 - 监控

- 主模式

主模式协商在两台计算机之间建立安全通道并设置一些加密保护套件。 例如,保护收集可以是计算机数据认证或密钥交换。 这些信息可以通过主模式进行映射和监控。

显示当前连接的计算机。

- 施内尔莫德斯

与主模式一样,在两台计算机之间建立安全通道。 用于协商快速模式 IKE(Internet 密钥交换)以保护数据。 安全关联是在建立连接时建立的;该关联是通过 IPsec(互联网协议安全)服务协商的。

快速模式不是完全交换,因为它依赖于主模式交换。

Fazit

Microsoft 已经通过新的 Windows Vista 防火墙向前迈出了一大步。 但是你也必须非常清楚地强调,有更好的防火墙也有学习能力。 参加过此研讨会的任何人都可以对 Microsoft 的新 Windows Vista 防火墙中的内容有一定的了解。

| 透明度: | 本文可能包含附属链接。 这些直接通向提供商。 如果通过此方式进行购买,我们会收到佣金。 您无需支付任何额外费用! 这些链接帮助我们为 win-tipps-tweaks.de 的运营提供再融资。 |

此技巧来自 www.win-tipps-tweaks.de

©版权所有Michael Hille

警告:

不正确地使用注册表编辑器或提示会导致影响整个系统的严重问题并需要重新安装操作系统。 修改注册表文件和使用提示的风险由您自行承担。